بدافزار زیستی برای نفوذ به کامپیوترها

چگونه با دیاِناِی، یک کامپیوتر را هک کنیم؟

این روزها بالا رفتن سطح آگاهی همگانی باعث شده است که بسیاری از نقاط دسترسی مهاجمان سایبری به کامپیوترها و شبکههای کامپیوتری به خوبی محافظت شوند. اما شاید در آینده، مهاجمان راههای غیرمعمولی را برای نفوذ به کامپیوترهای آزمایشگاهها و مراکز تحقیقاتی و حتی کامپیوترهای شخصی انتخاب کنند.

محققان دانشگاه واشینگتن نشان دادهاند که با ایجاد تغییرات جزیی در کد نرمافزار توالییاب دیاِناِی و استفاده از یک رشته دیاِناِی آلوده به کد مخرب، میتواند در یک کامپیوتر نفوذ کرد. Lee Organick دانشجوی دکترای این دانشگاه که سابقهای در حوزه زیستشناسی مصنوعی (synthetic biology ) دارد امیدوار است که نتایج این تحقیق باعث افزایش آگاهی محققان حوزه بیوانفورماتیک در مورد امنیت بسیار پایین چنین نرمافزارهایی شود.

او و همکارانش برای نشان دادن این که چطور میتوان از یک رشته دیاِناِی برای حمله به چنین نرمافزارهایی استفاده کرد، از یک مرحله مهم در توالییابی دیاِناِی استفاده کردند. مرحلهای که در آن کامپیوتر توالییاب، چیدمان چهارنوع نوکلئوتید موجود در یک رشته دیاِناِی را ( که با حروف A و C و G و T نمایش داده میشوند) در قالب مجموعهای از صفرها و یکها ترجمه میکند؛ بعنوان مثال A بصورت ۰۰ ترجمه میشود یا C بصورت ۰۱.

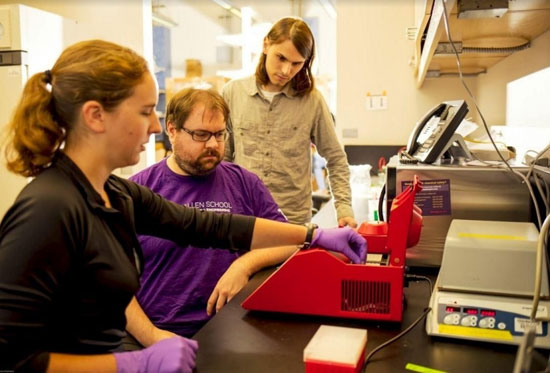

محققان دانشگاه واشینگتن، از رشتههای دیاِناِی موجود در این لوله آزمایش برای نفوذ به یک کامپیوتر استفاده کردهاند.

این محققان یک دستور ساده کامپیوتری را بصورت رشته ای از ۱۷۶ حرف A , C و G و T در دیاِناِی ذخیره کردند. با خوانده شدن این توالی توسط نرمافزار توالییاب، کدی روی کامپیوتر اجرا میشود که دسترسی غیرمجاز به آنرا فراهم میکند.

این گروه تأکید میکند که تا کنون چنین حملهای ( جایگذاری یک کد کامپیوتری آلوده در دیاِناِی ) گزارش نشده است و مهاجم برای این کار نیاز به دانش و تخصص ویژهای در این حوزه و نیز دسترسی به امکانات آزمایشگاهی دارد. آنها امیدوارند که نتایج این تحقیق بعنوان زنگ هشداری در مورد گونههای جدیدی از حملاتی باشد که شاید در آینده شاهد آنها خواهیم بود. از آنجایی که نقاط دسترسی معمول به کامپیوترها، روزبهروز ایمنتر میشوند، شاید در آینده سادهترین راه نفوذ به یک کامپیوتر یا حتی یک شبکه کامپیوتری، استفاده از روشهای غیرمعمولی نظیر استفاده از یک دیاِناِی آلوده باشد. چنین حملهای از آزمایشگاهی به آزمایشگاه دیگر قابل گسترش است.

قطعاً یکی از راههای ناکام گذاشتن مهاجمان در اجرای چنین حملاتی افزایش امنیت این نرمافزارها است. اما به گفته محققان، این برنامههای توالییابی اغلب توسط افرادی نوشته میشوند که آگاهی کافی از جدیدترین روشهای حفظ امنیت کامپیوترها ندارند. محققان با انتخاب 13 برنامه نرمافزاری متنباز که در دستگاههای مختلفی از دستگاههای بزرگ توالییاب دیاِناِی گرفته تا آنهایی که روی کامپیوترهای آزمایشگاهی اجرا میشوند، به بررسی کد این نرمافزارها پرداختند تا آسیبپذیریها یا نقایص امنیتی آنها را بیابند و در این میان، درون کد برنامهها شمار زیادی از توابع ناایمن را یافتند.

۱- حمله «سرریز بافر» از جمله حملات شناخته شده و مهلکی است که میتوان روی یک سامانه کامپیوتری اجرا کرد.

ارسال نظر